Sicherheitsexperten haben eine neue Angriffsmöglichkeit für Hacker gefunden: das kleine, unscheinbare USB-Dongle, mit dem sich Eingabegeräte kabellos per Funk mit dem Computer verbinden. Selbst ohne Internetverbindung ist man angreifbar, ein Hacker kann die Funkverbindung für unbeschränkten Zugriff auf das System nutzen – aus Entfernungen von bis zu 100 Metern. Namhafte Hersteller sind betroffen.

Das sogenannte „MouseJacking“ betrifft erfreulicherweise nur Funk- und keine Bluetooth-Verbindungen.

Hacker können die Funkverbindung zwischen den Eingabegeräten und dem im Notebook oder PC steckenden USB-Dongle nutzen. Das Eingabegerät sendet Daten an das USB-Dongle, das daraufhin diese Signale an das Betriebssystem sendet, um es in Mausbewegungen, Klicks oder Tastenanschläge umzusetzen.

Die allermeisten Hersteller verschlüsseln die Verbindung zwischen Tastatur und PC, aber die von den Experten der Sicherheitsfirma „Bastille“ getesteten Mäuse tun genau dies nicht. Ein Angreifer könnte somit die Maus relativ einfach übernehmen und Befehle an den PC senden. In eigenen Versuchen verwendeten sie einen Funk-USB-Stick im Wert von 15 bis 30 US-Dollar und einige Zeilen Programmcode, um aus einer Entfernung von bis zu 100 Metern die Funksignale zwischen Maus und anzugreifendem Computer abzufangen. Danach schickt der Hacker über diese Verbindung Tastenanschläge statt Maussignale, was z.B. dazu genutzt werden kann, um eine Kommandozeile aufzurufen und Systembefehle auszuführen oder auch den Nutzer auf eine Website zu leiten, die dann Schad-Software installiert.

In ihren Untersuchungen konnten die Sicherheitsforscher 1000 Worte pro Minute über die Funkverbindung der Maus schicken und innerhalb von knapp 10 Sekunden einen schädlichen Rootkit installieren. Dabei wurden verschiedene Mäuse unterschiedlicher Hersteller verwendet, die die 2,4-GHz-Funkverbindung nutzen.

Eine Liste der betroffenen Geräte gibt es direkt bei Bastille. Dazu gehören u.a. die Desktop-Sets Dell KM714, Gigabyte GK-KM7600 und Microsoft Sculpt Ergonomic sowie die Microsoft-Mäuse „Wireless Mobile Mouse 4000“ und „Wireless Mouse 5000“. Logitech hat für seine ebenfalls betroffenen Geräte bereits ein Firmware-Update veröffentlicht, das MouseJacking verhindert, aber viele Hersteller nutzen offenbar keine Update-fähige Firmware, so dass diese weiter angreifbar bleiben.

Im folgenden Video erklären die Sicherheitsexperten das Prinzip des „MouseJackings“.

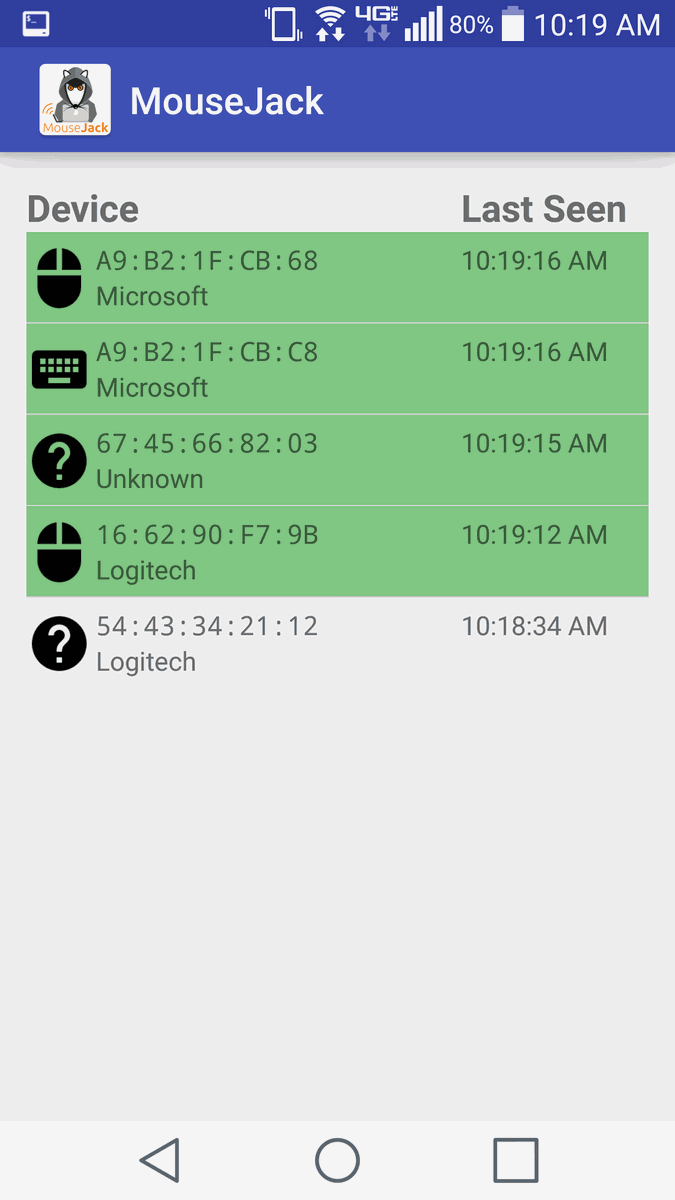

Die Firma Bastille hat bereits ein Programm veröffentlicht, mit dem entsprechende unsichere Verbindungen und Produkte gefunden werden können. Eine entsprechende Android-App ist in Arbeit.

Quelle: TheHackerNews

Neueste Kommentare

5. Juni 2026

31. Mai 2026

28. Mai 2026

16. Mai 2026

12. Mai 2026

29. April 2026