(Auszug aus der Pressemitteilung)

- Schnelle Suche nach Indicators of Compromise (IoC)

- Erweiterte Überprüfung auf Dateiebene und Threat Hunting

- Synthetic Recovery validierter und sauberer Datensätze durch einheitliche Resilienz-Abläufe

Commvault erweitert die Threat-Hunting-Funktionalitäten des Commvault Cloud Threat Scan. Organisationen profitieren nun davon, Gefahren in ihren Backup-Umgebungen schneller zu identifizieren und validierte, saubere Daten wiederherstellen zu können. Dadurch sinkt das Risiko einer erneuten Infektion der IT und längerer Ausfallzeiten.

Laut dem Data Breach Investigations Report 2025 von Verizon verweilen Angreifer durchschnittlich 24 Tage in einem angegriffenen Netz. Sie haben somit ausreichend Zeit, Schadcode unbemerkt auf die einzelnen Systeme zu verteilen. Den IT-Sicherheitsteams liegen zwar häufig Informationen zu spezifischen Indikatoren für eine Kompromittierung (Indicators of Compromise, IoC) oder gar Indikatoren für einen Angriff (Indicators of Attac, IoA) vor. Diese wichtigen Informationen müssen sie jedoch auch auf ihre Backup-Daten anwenden, bevor sie die Recovery starten. Ohne eine Transparenz über den Integritätsstatus von Backups riskieren Unternehmen, den Schadcode wiederherzustellen und Ausfallzeiten zu verlängern.

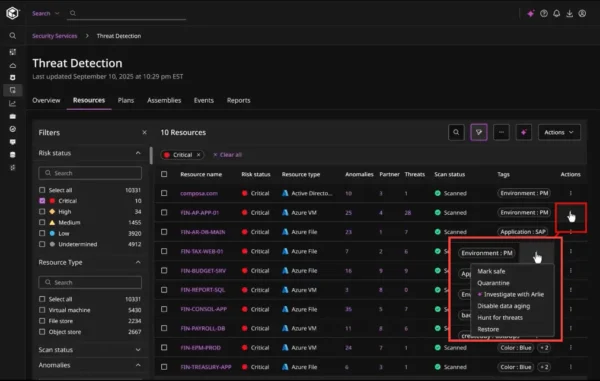

Um dieser Herausforderungen zu begegnen, bietet Commvault Cloud Threat Scan zwei sich ergänzende Scan-Modi an, um eine Threat-Intelligence-gestützte Bedrohungsanalyse auf Unternehmensebene anzubieten:

- Der Hyper-Threat Hunting-Modus sucht im großen Maßstab mit Threat-Hunting-Artefakten wie Hashes und YARA-Regeln in Backups nach bekannten Kompromittierungsindikatoren. Die Hash-basierte Suche erkennt Gefahren schnell anhand von Indexen, während die YARA-basierte Analyse das Erkennen von Mustern für eine tiefergehende Analyse unterstützt.

- Der Deep-Inspection-Modus bietet eine mehrschichtige Dateianalyse. Diese stützt sich auf Malware-Signaturen, maschinelles Lernen, heuristische Analyse und KI-basierte Verschlüsselungserkennung. Damit erkennt sie auch bekannte Bedrohungen, verdächtige Varianten und Ransomware-Aktivitäten, die durch ein Erkennungsraster fallen, welches nur eine vollständige Übereinstimmung aller Indikatoren berücksichtigt.

Verantwortliche für die Datensicherheit können wiederkehrende Scans zur kontinuierlichen Überwachung planen oder gezielte Suchen während aktiver Sicherheitsereignisse durchführen. So können sie die Flexibilität, den fortlaufenden Schutz und eine zeitnahe Reaktion sicherstellen.

Von der Erkennung zur verifizierten Wiederherstellung

Dank diese beiden Suchansätze können die Teams für IT-Sicherheit einerseits und für Storage und Recovery andererseits eng zusammenarbeiten, betroffene Daten isolieren und fundierte Entscheidungen zum Wiederherstellen treffen. Durch die neuen Ankündigungen will Commvault bestehende Silos zwischen IT und Sicherheit überwinden und vernetzt mit diesen neuen Resilience-Opportunities – (ResOps) Verantwortliche, Prozesse und Technologie. Dadurch können Unternehmen Resilienz als kontinuierliche, unternehmensweite Disziplin verwalten.

Commvault integriert diese Funktionen zum Erkennen von Risiken mit seiner zum Patent angemeldeten KI-gestützten Technologie Synthetic Recovery. Sie vereinigt Arbeitsabläufe für Erkennung und Wiederherstellung. Sobald Risiken identifiziert sind, kann die KI-gestützte Lösung exakt die kompromittierten Datensätze während der Wiederherstellung entfernen und saubere Daten in die Produktionssysteme zurückspielen. Mit Commvault Synthetic Recovery können Unternehmen Daten bestmöglich erhalten und gleichzeitig deren Qualität sicherstellen.

„Die Teams für IT-Sicherheit und IT-Betrieb müssen bei einem Vorfall demselben Playbook folgen. Bedrohungsanalysen in großem Umfang sind zunehmend Standard. Was Commvault auszeichnet, ist, was danach passiert“, erläutert Pranay Ahlawat, Chief Technology and AI Officer bei Commvault. „Wir kombinieren unser proprietäres Verfahren zur Korrelation von Gefahrensignalen und KI-gestützten Algorithmen mit gezieltem Threat Hunting. Zudem verknüpfen wir diese Analyse direkt mit einer verifizierten Wiederherstellung. Dadurch bieten wir unseren Kunden einen entscheidenden Vorteil: Sie können Bedrohungen nicht nur schnell erkennen, sondern auch sicher sein, dass die wiederhergestellten Daten fehlerfrei sind.“

Verfügbarkeit

Threat Scan ist weltweit verfügbar und wird als eigenständiges Produkt sowie als Teil des Commvault-Cyberresilienzpakets angeboten. Die neuen Funktionen zur Bedrohungsanalyse sind allgemein verfügbar und werden bestehenden Commvault-Threat-Scan-Kunden ohne zusätzliche Kosten bereitgestellt.

Neueste Kommentare

17. Mai 2026

16. Mai 2026

12. Mai 2026

12. Mai 2026

12. Mai 2026

12. Mai 2026